Phishing ist oft in Minuten passiert – und genau dann zählt ein klarer Ablauf. Diese Checkliste hilft dir, ein betroffenes Microsoft-365/Entra-ID-Konto schnell zu stabilisieren, den Schaden zu begrenzen und weitere Kompromittierungen zu verhindern.

Schritt-für-Schritt Lösung für Administratoren

Passwort sofort ändern

- Hybrid-User (AD On-Prem → Entra synchronisiert): Starkes neues Passwort im On-Prem AD setzen und dem User per Telefon mitteilen.

- Cloud-only Account: Starkes neues Passwort in Entra ID (Azure AD) setzen und dem User per Telefon mitteilen.

Alle aktiven Sitzungen abmelden

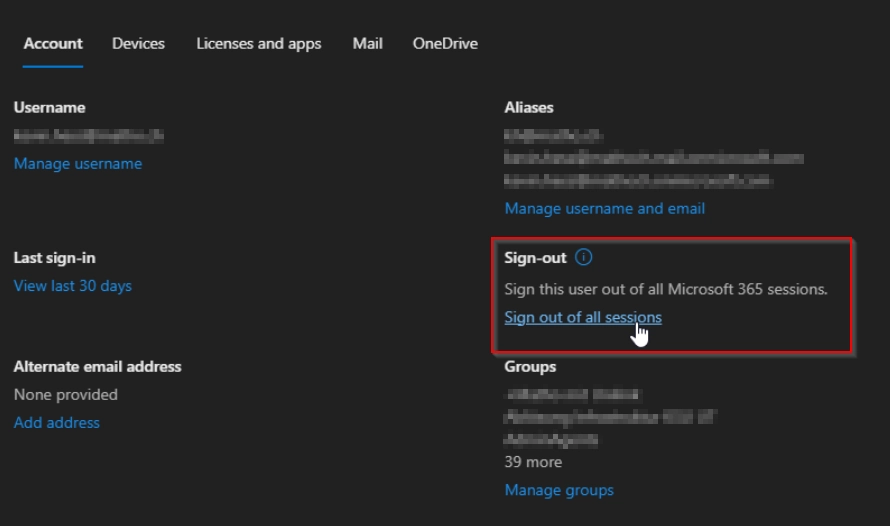

- Microsoft 365 admin center: User auswählen → “Sign out from all sessions”

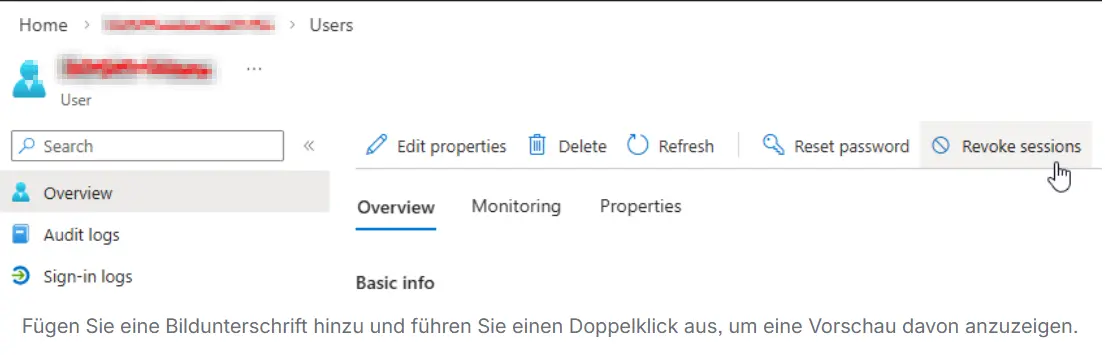

Im Microsoft 365 Admin Center kannst du den User über „Sign out from all sessions“ aus allen aktiven Sessions abmelden. - Alternativ in Entra ID: User auswählen → Revoke sessions

Zusätzlich in Entra ID: Sessions des Benutzers über „Revoke sessions“ widerrufen.

- Microsoft 365 admin center: User auswählen → “Sign out from all sessions”

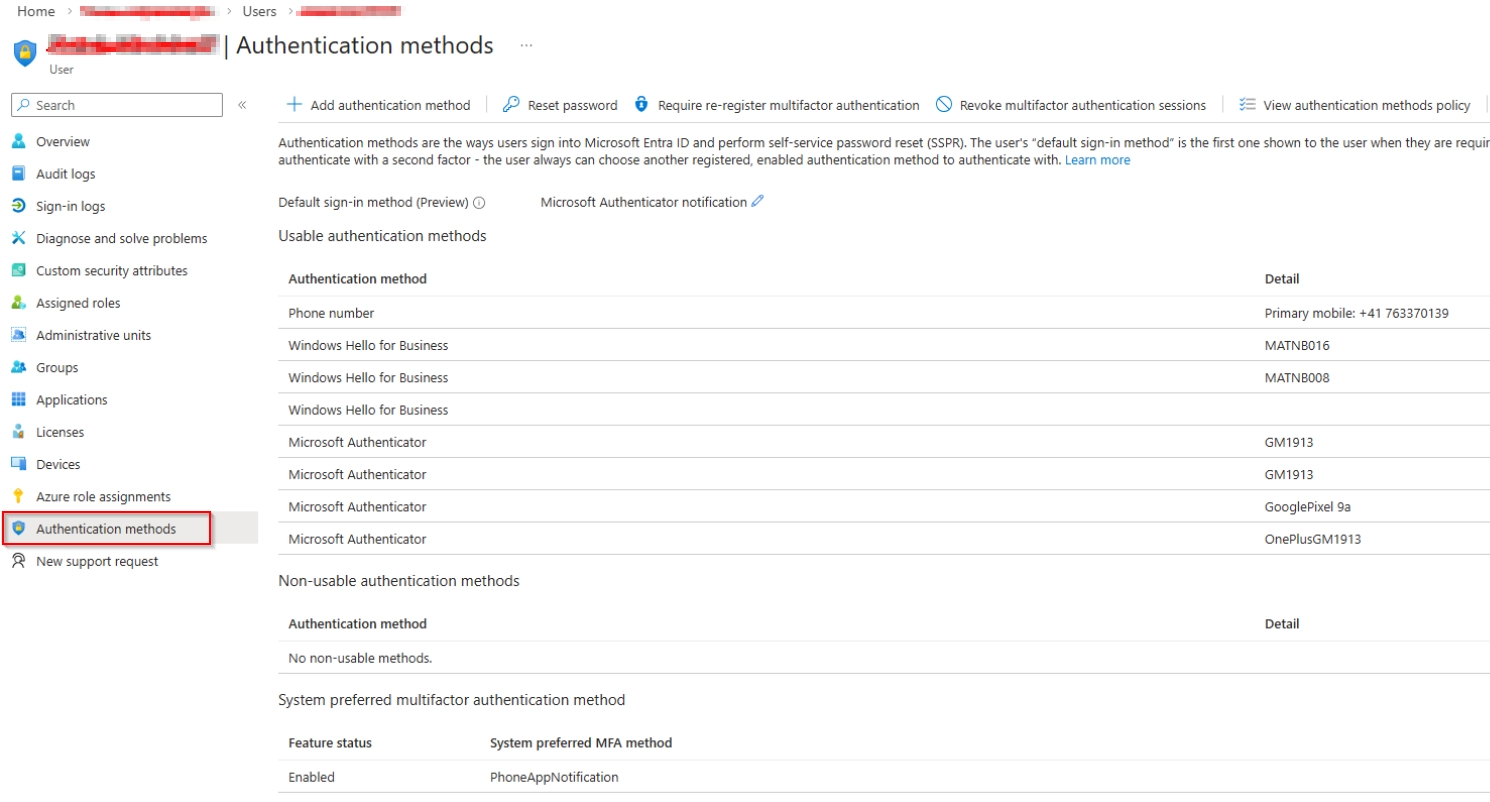

MFA (Multi-Faktor-Authentifizierung) überprüfen Prüfe in Entra ID → User → Authentication methods:

- Wurden neue Authenticator-Geräte hinzugefügt?

- Wurden neue Telefonnummern hinterlegt?

- Wurden alternative Methoden ergänzt?

➜ Unbekannte Methoden sofort entfernen

➜ MFA bei Bedarf komplett neu registrieren lassen

Mailbox-Regeln und Weiterleitungen prüfen In Exchange Online kontrollieren:

- Inbox-Regeln (v. a. Weiterleitungs- & Löschregeln)

- Weiterleitungen / automatische Antworten

- Transportregeln (falls Admin-Konto betroffen)

➜ Unbekannte Weiterleitungen sofort entfernen

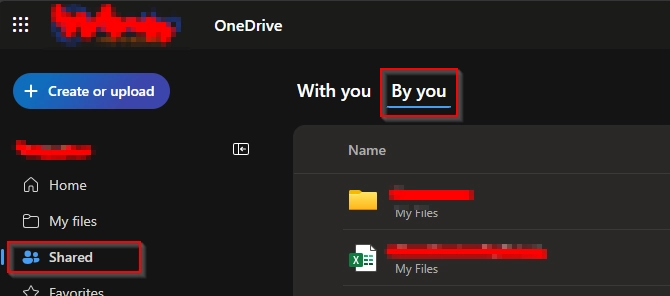

(Optional, aber empfohlen) OneDrive/Teams/SharePoint prüfen Suche nach ungewöhnlichen Datenabflüssen:

- Kürzlich erstellte Freigaben

- Ungewöhnliche externe Shares

- Neue anonyme Links

Vorgehen (Beispiel OneDrive):

- OneDrive im Browser öffnen → Shared

- Shared by you

- Nach Recently shared sortieren

Endgeräte prüfen

- Malware-Scan durchführen

- Cookies/Cache in den Browsern löschen

- Im Browser gespeicherte Passwörter als kompromittiert betrachten:

- gespeicherte Passwörter prüfen

- sensible Passwörter (z. B. Banking) ändern

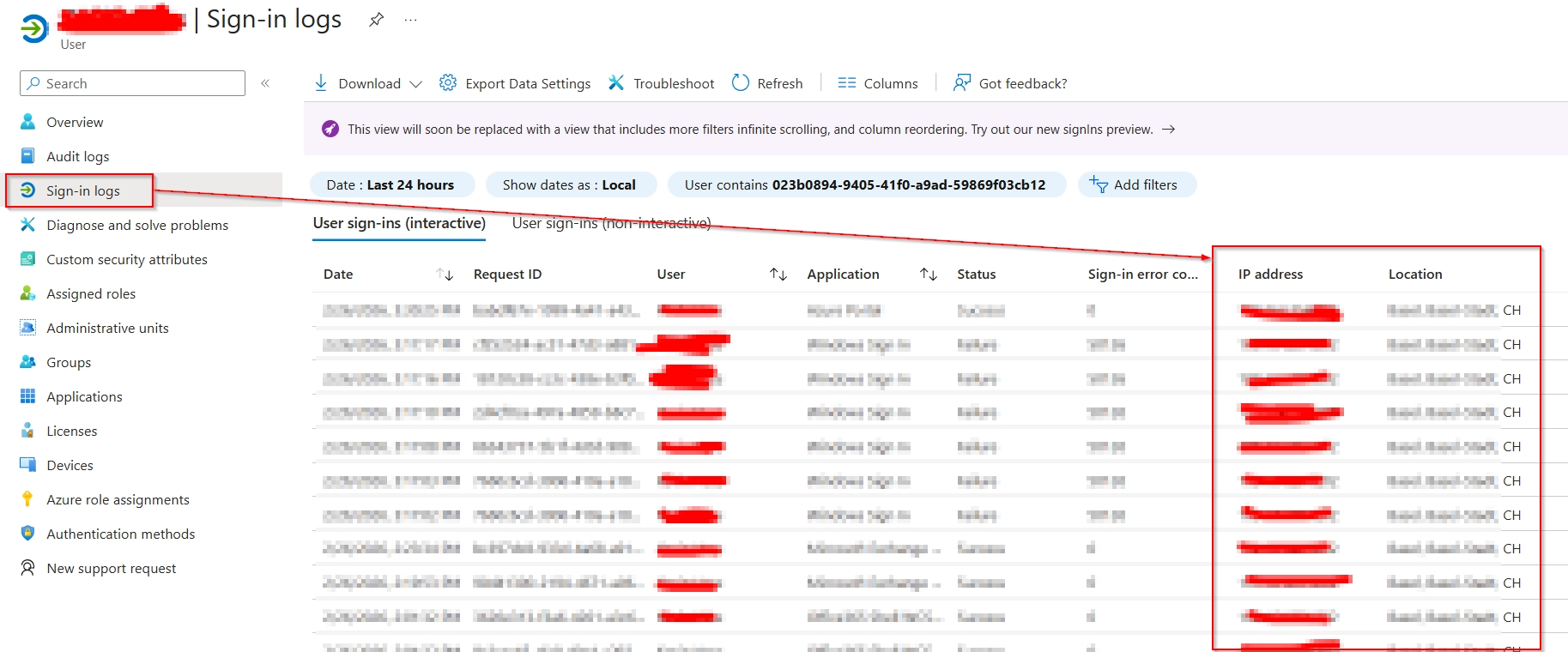

Audit-Logs prüfen (Sign-ins) In Entra ID → User → Sign-in logs:

- Ungewöhnliche Login-Standorte

- „Impossible travel“-Muster / riskante Sign-ins

- Auffällige User-Agent-/Device-Wechsel

Azure/Entra Rollen & Admin-Aktivitäten prüfen

- Wurden Rollen zugewiesen?

- Wurden neue Benutzer erstellt?

- Sind privilegierte Rollen betroffen (Global Admin, App Admin, Exchange Admin)?

Weitere betroffene Konten prüfen

- Wurde die Phishing-Mail intern weitergeleitet?

- Message Trace durchführen

- Benutzer informieren

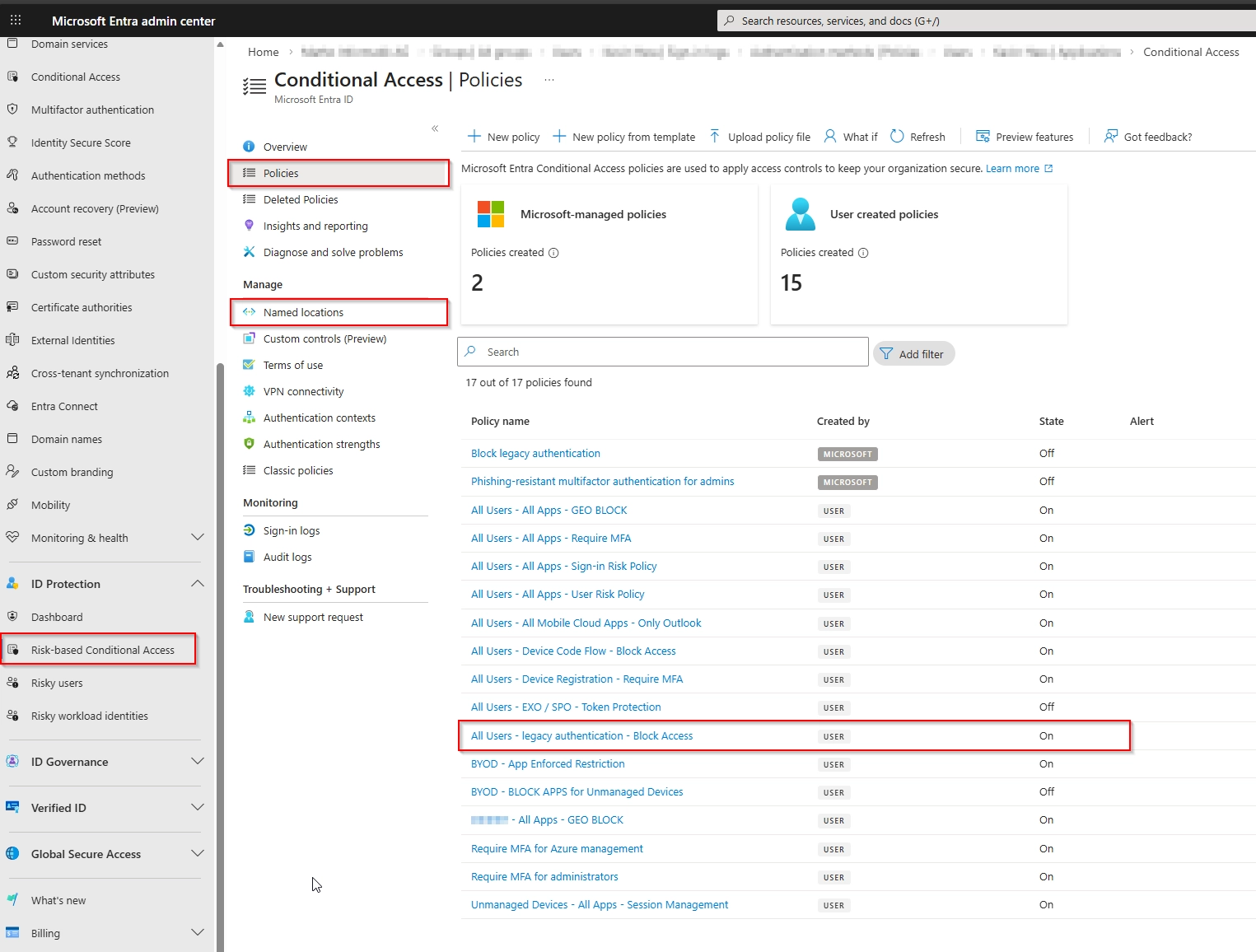

Conditional Access / Security Defaults prüfen

- Wenn Security Defaults aktiv sind: kein klassisches Conditional Access.

- Ansonsten prüfen:

- Wurden Policies geändert oder neu erstellt?

- Wurden Named Locations hinzugefügt? Tipp: In Entra nach Erstellt/Geändert sortieren, um Änderungen schnell zu sehen.

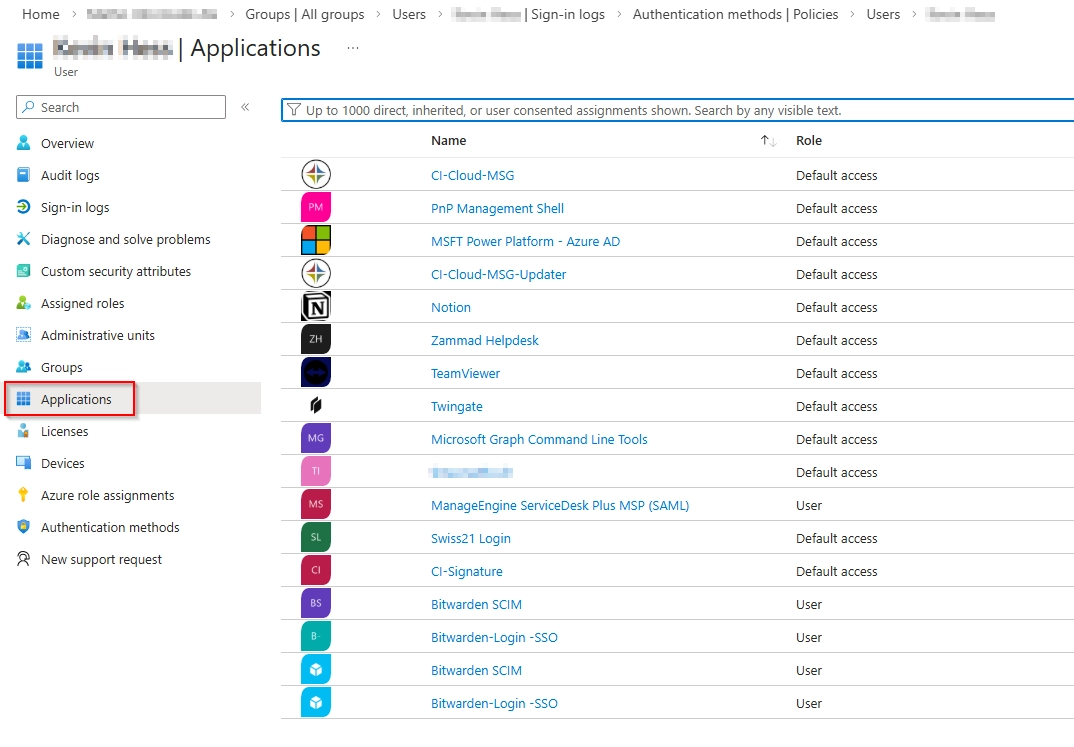

- Registrierte Apps / Enterprise Applications prüfen (OAuth-Consent) In Entra ID → User → Applications (bzw. Enterprise Applications):

- Wurden neue Apps mit Berechtigungen hinzugefügt?

- Gibt es neue OAuth-Consent-Einträge (User/Admin Consent)?

- Unbekannte Anwendungen entfernen, Admin-Consent validieren

- Optional – je nach Schweregrad

- Passwort-Reset für alle Admin-Konten

- Global Sign-out für die gesamte Organisation

- Meldung an Datenschutzbeauftragten (bei möglichem Datenabfluss)

Häufige Fragen / Troubleshooting

Muss ich die ganze Liste machen, wenn „nur“ der Link geklickt wurde?

Empfohlen ja – mindestens Endgeräteprüfung + Sessions abmelden + MFA-Check, weil Drive-by-Downloads und Session-Theft möglich sind.

Warum soll das neue Passwort per Telefon mitgeteilt werden?

Weil E-Mail/Chat-Kanäle im Incident-Fall potenziell kompromittiert oder mitgelesen sein können.

Reicht „Passwort ändern“ allein?

Meist nicht. Wenn ein Angreifer bereits ein Token/Session hat, bleibt der Zugriff ohne Sign-out/Revoke sessions oft bestehen.

Worauf muss ich bei Inbox-Regeln besonders achten?

Auf Regeln, die Mails weiterleiten, löschen, „als gelesen markieren“ oder Betreff/Absender filtern – das sind klassische Angreifer-Tricks.

Wie erkenne ich OAuth-Phishing?

Wenn Apps plötzlich weitreichende Rechte haben (Mail lesen, Files, Teams), ohne dass das bewusst freigegeben wurde: Consent entziehen, App entfernen, Logs prüfen.

Kurzfassung

- Passwort ändern + Sessions beenden + MFA bereinigen sind die ersten Pflichtschritte.

- Danach Mailbox-Regeln, Freigaben, Logs, Rollen und Apps prüfen.

- Bei Verdacht auf Datenabfluss: Organisationweit eskalieren (Admin-Resets, global sign-out, Datenschutz).